主页 > imtoken钱包安卓版下载步骤 > 什么是 SHA 256 算法? 哈希算法的特点和应用?

什么是 SHA 256 算法? 哈希算法的特点和应用?

无论数字证书品牌、价格和类型如何,所有SSL证书的共同规范是使用SHA 256算法,您可以在证书详情或产品信息中列出的功能中看到。 对于非技术人员来说,SHA 256 算法通常是一个谜,但睿诚资讯将用通俗易懂的语言告诉您什么是 SHA256 以及它是如何工作的。

什么是 SHA 256 算法

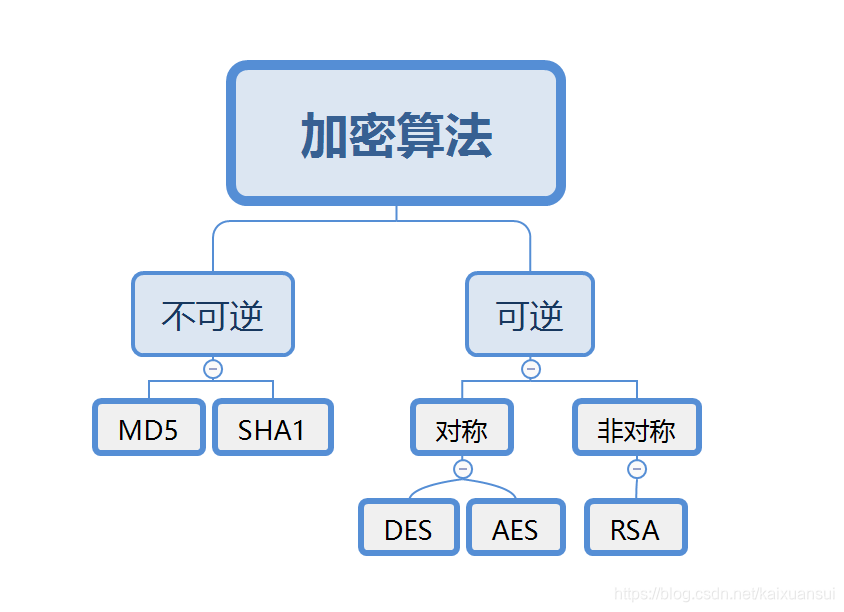

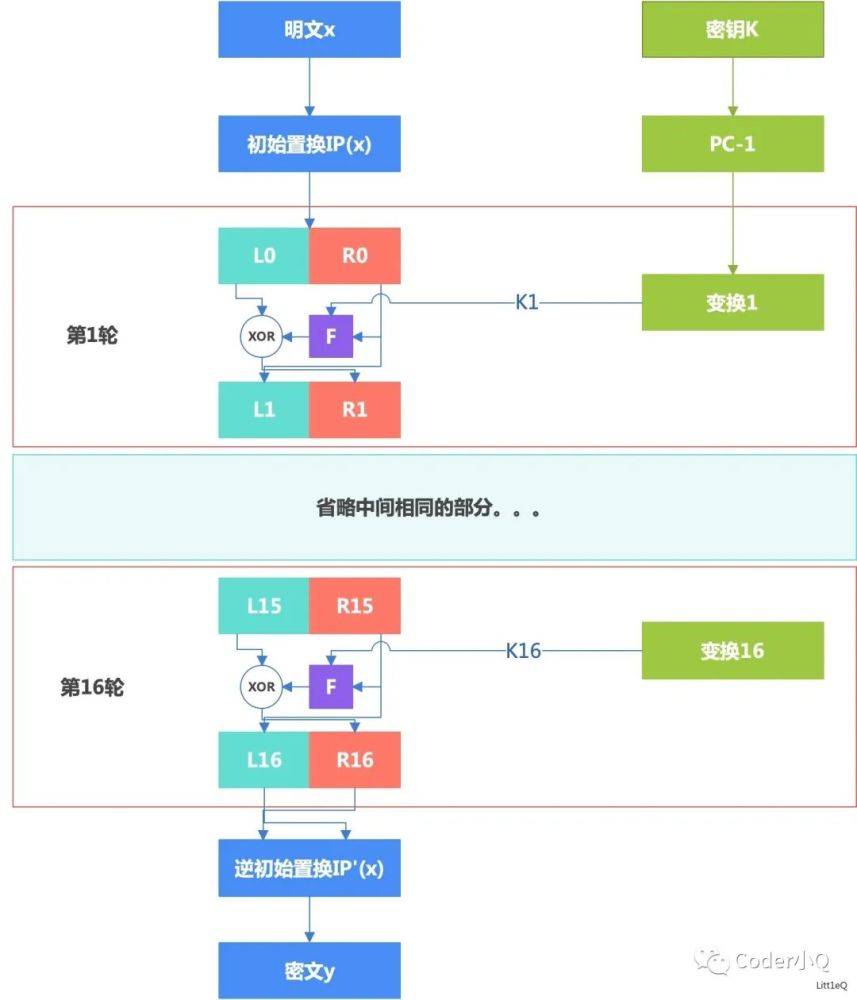

要了解 SHA 256 算法比特币使用的哈希函数是,我们需要先解释一下哈希函数。 哈希函数,也称为散列函数,是将任意长度的信息转换成另一个值的过程。 本质上,它包含从原始字符串转换为固定长度值的数据块。 这样的值称为散列值(hash value)。

SHA 256是从SHA 2系列算法中细分出来的一种算法,其中SHA是Secure Hash Algorithm的缩写,名称中的256值代表最终的哈希值汇总。 哈希值通常用长度为64的十六进制字符串(由随机字母和数字组成)表示,相当于一个长度为32字节的数组,其中1字节=8位。 也就是说,无论明文大小如何,散列值始终为 256 位。 让我用一个例子来说明:

睿诚信息连接一切服务

这句话经过哈希函数SHA256后的哈希值为:

1033C30AE28488FF7497D61D2FB1DA50AB480824186A24019D6736126870FBF9

简而言之,SHA 256 通过将消息和文件等数据转换为不可区分的 256 位固定长度字符串来保护数据不被拦截或篡改。 几乎每个行业都使用 SHA256 算法,包括政府机构和区块链等创新技术。

SHA 256 算法的主要特点

SHA 256 算法的关键属性是消息长度、摘要长度和不可逆性。

消息长度:明文(即加密前的可读文本)的长度应小于264 位。

摘要长度:消息摘要(即对数据应用加密散列函数的散列值)应为 256 位长。 在您的服务器上安装 SSL 证书时,您可以选择 SHA-512 或更高版本的摘要。 虽然 SHA-512 更安全,但不建议将其用于大多数系统,因为它需要更多的计算能力和计算机性能。

不可逆性:所有哈希函数(例如 SHA 256)在设计上都是不可逆的。 对于每个输入,您只有一个输出,反之亦然。 多个输入产生相同的输出。 输出具有固定大小,但输入没有大小限制。

SHA 256算法练习

现在看一个哈希函数如何工作的真实例子。 假设您编写了一条“廉价 SSL 证书”消息并对其应用 SHA-256 哈希函数,您将得到:

3868401EDD8E4AE2F804AC3A6215C5EC522AE032F59C13296C1A25CAE4F26C52

现在,我们在消息末尾添加一个感叹号:“Cheap SSL certificate!”,并生成输出。 结果是这样的:

EE39F1A692558947B80109483AF80ACC1E3722D533B7A9E7713E823F6E2D2A57

可以看到,只加了一个字符,哈希长度不变,但是结果却完全不同,这也是为什么sha256更安全的原因。 如果您要将此消息发送给朋友,则需要提供哈希值并指定算法。 你的朋友在他们那端验证哈希,如果匹配,他们就知道消息是真实的。

SHA 算法历史

安全哈希算法由美国国家安全局 (NSA) 创建。 美国政府为该技术申请了专利,然后在免版税许可下发布供所有人使用。

第一个 SHA-0 算法可以追溯到 1993 年。然后 SHA-1 于 1995 年问世。虽然它已经被破解,但它仍然在一些旧版本的服务器和客户端中使用。 2001年,NSA发布了SHA-2系列算法,包括SHA 256和其他五种不同的算法标准:

2015年8月5日,NIST(美国国家标准与技术研究院)发布了最新的安全哈希算法SHA-3,其内部算法设计与以往有所不同。 虽然 NIST 目前没有废除 SHA-2 算法的计划,但如果有必要,SHA-3 可以在当前的应用中取代 SHA-2。

根据用于监控 SSL/TLS 支持质量的全球仪表板 SSL Pulse,Alexa 的全球最受欢迎网站列表中有 97.2% 的网站使用 SHA-256 SSL 证书。

SHA 256 应用程序

SHA 256 是用于数字签名验证、SSL 握手、密码保护和许多其他安全相关操作的标准哈希算法。

数字签名验证

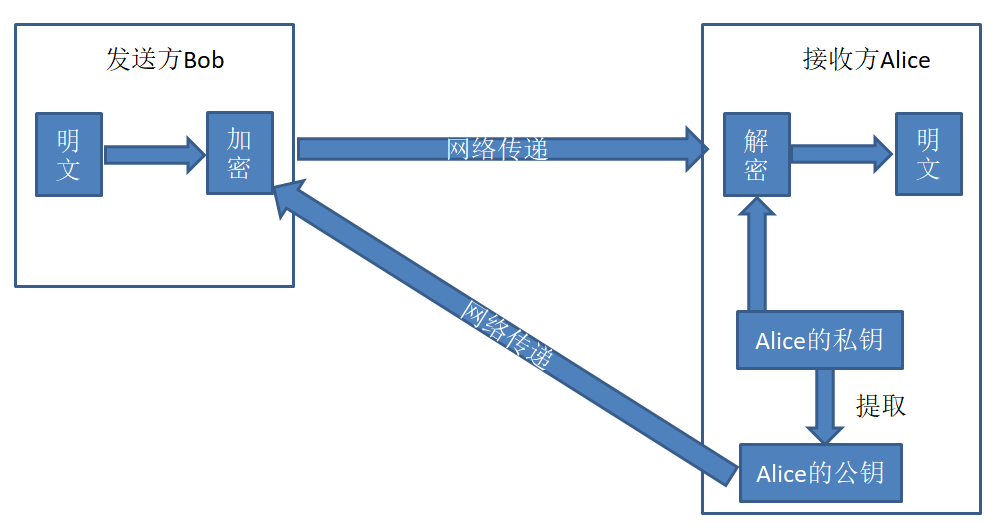

数字签名是一种电子签名,用于验证电子邮件、信用卡交易或电子文档等消息的真实性和完整性。 它是通过散列文件并使用 PKI(公钥基础设施)加密来创建的。

SHA 256算法在整个过程中的作用是保证数字签名的完整性。 接收方的客户端检查自己的散列算法并使用公钥解密消息。 如果匹配,则数据真实有效且未被篡改。

SSL 握手

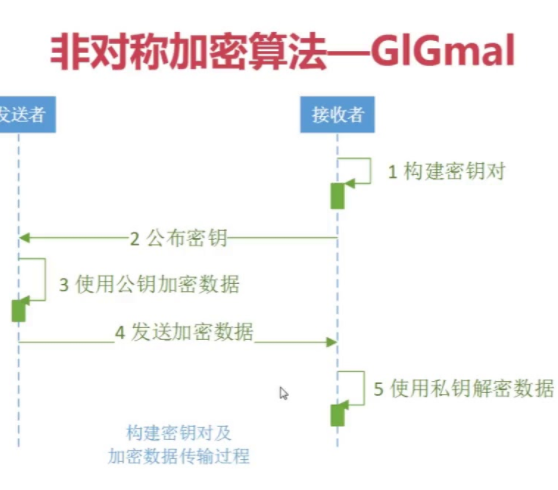

SSL 握手是 Web 浏览会话的关键要素,它依赖于 SHA 算法功能。 通过 SSL/TLS 的通信总是从 SSL 握手开始,这是一种非对称加密技术,允许浏览器在数据传输开始之前验证 Web 服务器、获取公钥并建立安全连接。

密码保护

网站以哈希格式存储用户密码。 如前所述,散列使用加密算法将密码转换为由字母和数字组成的短字符串。 如果网站被黑客攻击,网络攻击者将无法获得散列密码。

区块链交易

SHA-256 算法是创建比特币时第一个用于加密货币的算法。 区块头是区块链的基本元素,因为它们有助于按特定顺序将一个交易块连接到下一个交易块。 如前所述,当输入信息略有不同时,SHA 算法会产生截然不同的结果。 当任何块发生变化时,它将影响所有后续块。 因此,如果要修改某个区块的内容比特币使用的哈希函数是,就必须修改后续所有区块的内容,这几乎是不可能的,从而保证了区块数据的安全性。

结论

SHA 256 算法是网络数据保护不可或缺的一部分。 在本文中,我们只接触了 SHA2 算法,并没有深入研究其背后的数学和功能。 即使您不是技术人员,也必须熟悉 SHA2 算法的概念和应用。

在我们构建能够破解复杂哈希函数的量子计算机之前,SHA 256 仍将是数据和文件完整性的行业标准哈希算法。 这种情况可能需要几十年的时间,所以目前,SHA 256 是加密和身份验证协议的一部分。